关键词:

为了保证系统的机密性、可靠性、稳定性,我们要围绕系统的核心建立一些防御措施,最常见的防御措施模型有两种,分别被描述为棒棒糖和洋葱。

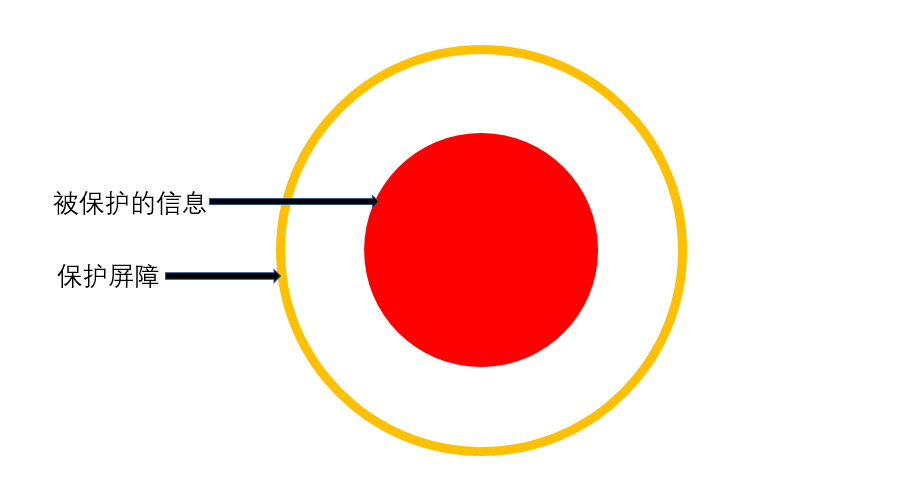

棒棒糖模型

最常见的防御模型被称为便捷安全,也就是围绕有价值的对象建立一个屏障,这个屏障可以是逻辑上的也可以是物理的。很多机构都会选择采用这样的防御模式,比如断绝企业内网与英特网的连接,或者在内外网的交界处放置防火墙,或者有些企业在网络边界上设置认证服务器等。

这样的防御方式,就像一个棒棒糖一样,外层是保护屏障,中心是被保护的信息。

这种模型的好处很明显,就是物料成本和人工成本都较低;但是缺点也是很明显的,一旦边界被入侵者攻破,内部数据就会全部开放。

这种模型还有两个重要的缺点。一是,它为所有的内部数据提供了同样级别的保护,而任何一个机构,需要保护的数据的级别都是各不相同的。这个模型无法提供针对性的保护。第二个是,它无法应对来自内部的破坏,一旦出现了内部人员蓄意破坏之类的行为,这样的模型无法提供任何保护。

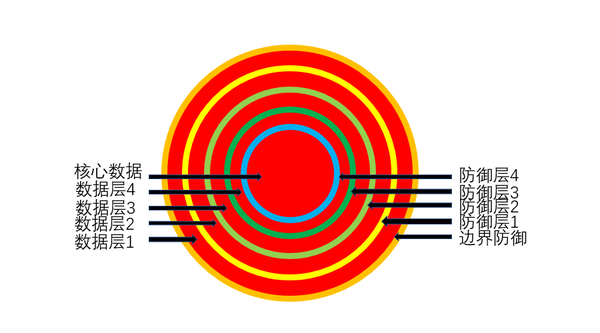

所以,就有了另外一种保护模型:洋葱模型。

洋葱模型

与棒棒糖模型不同,洋葱模型对不同的数据提供了不同的防御层次,并且这些防御共同形成了一个完整的防御体系。

图中层次仅为示意,并不是说只能有5个层次。

洋葱模型并不是指的要布设5层防火墙,而是指的利用综合手段进行防御。

这些手段包括:防火墙、访问控制、加密、打补丁、身份认证、数据隔离、物理防御等等。

同时,这些防御手段也可以进行相应的分层布置,比如多层的身份认证:在登录系统时需要输入用户名和密码、在进行数据修改时需要验证二级密码、在批量删除数据时验证生物信息或者身份卡。

洋葱模型通过多层的保护避免了某一种防御措施失效导致整个系统的对外暴露。

本文首发于微信公众号:听雨的安全屋 tysafehouse

欢迎大家关注,在这里,我们不说技术,只聊管理。

[系统安全]三十六.apt系列apt攻击溯源防御与常见apt组织的攻击案例(代码片段)

您可能之前看到过我写的类似文章,为什么还要重复撰写呢?只是想更好地帮助初学者了解病毒逆向分析和系统安全,更加成体系且不破坏之前的系列。因此,我重新开设了这个专栏,准备系统整理和深入学... 查看详情

snmp安全配置的两种方法(也可同一时候兼顾配置两种方法)

方法一(最简单安装):安装Net-SNMPCentOS及其他RedHat系列产品提供了net-snmp的二进制包。我们能够直接从源里安装。shell>yuminstallnet-snmpnet-snmp-develnet-snmp-utils说明:net-snmp-devel是为了使用net-snmp-config,net-snmp-utils是为了使用snmpwalk。配... 查看详情

常见web安全问题概念介绍以及防御方法(代码片段)

文章目录1.XSS(跨站脚本攻击)1.2.分类1.2.1.ReflectedXSS反射型1.2.2.StoredXSS存储型1.2.3.DOM型1.3.防御方法2.CSRF(跨站请求伪造)2.1.检测步骤2.2.防御方法3.Jsonp劫持3.1.防御方法4.钓鱼攻击4.1.URL钓鱼4.1.1.防御方法4.2.图片钓鱼4.2.1.防御方法4.3.ifra... 查看详情

go基础系列:go实现工作池的两种方式(代码片段)

workerpool简介workerpool其实就是线程池threadpool。对于go来说,直接使用的是goroutine而非线程,不过这里仍然以线程来解释线程池。在线程池模型中,有2个队列一个池子:任务队列、已完成任务队列和线程池。其中已完成任务队列可... 查看详情

数据库设计的两种过程模型

文前小叙 做完毕业实习的项目以后,思考过很多。个人觉得,软件过程和把控不当是,目前对个人而言,最影响项目成果的因素。这一点,让我想起了软件能力成熟度模型(CMM):一级为初始级,二级为可重复级,三级为已... 查看详情

分割训练集测试集验证集的两种方式(代码片段)

...按比例分成训练集,测试集,验证集。作为一种常见的需求,稍微总结了一下两种实现方式。1.train_test_split平时最常见的切分数据集的方法是sklearn中的train_test_split方法,该方法可以很方便将数据集分成训练集与... 查看详情

云原生系列云原生下的网络安全如何防御?(代码片段)

📢📢📢📣📣📣哈喽!大家好,我是【Bug终结者】,【CSDNJava领域优质创作者】🏆,阿里云受邀专家博主🏆,51CTO人气博主🏆.一位上进心十足,拥有极强学习力的【Java 查看详情

程序员常用的3大web安全漏洞防御解决方案:xsscsrf及sql注入(图文详解)

...要,程序员需要掌握最基本的web安全防范,下面列举一些常见的安全漏洞和对应的防御措施。01常见的Web安全问题1.前端安全XSS漏洞CSRF漏洞2.后端安全SQL注入漏洞程序员学架构mikechen优知02XSS漏洞1.XSS简介跨站脚本(cros 查看详情

提高模型精确率的两种方法

参考技术A由于准确率和召回率往往不能兼顾,所以在数据分析的过程中,尤其实际业务中需要兼顾某一方。例如在违规文件封禁场景,为了减少审核人力的成本,需要一些能够自动封禁的模型,这些模型对精确率要求比较高,... 查看详情

redis的两种持久化方案

人生在于折腾系列,网络,多线程等系列博客楼主还在继续折腾也不会放弃。这是全新的系列,缓存的知识其实并不仅仅在于简单的增删改查,我觉得有必要全面深入的学习一波。记录学习的过程与体悟。2|0RDB2|1什么是RDB对redis... 查看详情

vue框架的两种使用方式(代码片段)

1、使用VueCLI工具生成脚手架,这是最常见的使用方式,简单用模板生成一个HelloWorldDemo,可以学习Vue的SPA项目结构2、通过script引入Vue.js,详细如下:这里搭配Mint-ui<!DOCTYPEhtml><html><head><metacharset="UTF-8"><!--引入... 查看详情

css的两种盒子模型

css的两种盒子模型:W3C标准盒子模型、IE盒子模型 两者的相同之处:都包含margin、border、padding、content 两者的不同之处:W3C标准盒子模型的content部分不包含其他... 查看详情

[pytorch系列-38]:工具集-torchvision预定义模型的两种模式model.train和model.eval的表面和本质区别(代码片段)

作者主页(文火冰糖的硅基工坊):文火冰糖(王文兵)的博客_文火冰糖的硅基工坊_CSDN博客本文网址:https://blog.csdn.net/HiWangWenBing/article/details/121176467目录第1章为什么需要讨论model.train()和model.eval的区别。1.1利用torc... 查看详情

人工智能安全

...硬件设备安全问题3.3.2 系统与软件安全问题AI威胁常用防御技术 AI 应用系统一站式安全解决方案5.1行业介绍5.2多维对抗与AISDL总结与展望本文综合考虑AI技术在模型、数据、承载系统上对安全性的要求,我们用保密性、完... 查看详情

rocketmq的两种消费模型

...ka),对于RocketMQ本身不做过多说明,下面主要说明RocketMQ的两种消费模型。 消费模型有两种:广播消费消息模型,集群消费消息模型。 & 查看详情

sql注入进阶练习常见绕过手段防御的解决方案(代码片段)

常见绕过手段、防御的解决方案1.常用SQL注入绕过手段1.1注释符绕过1.2大小写绕过1.3内联注释绕过1.4双写关键字绕过1.5特殊编码绕过1.6空格过滤绕过1.7过滤orandxor(异或)not绕过1.8过滤等号`=`绕过1.9过滤大小于号绕过1.10过... 查看详情

60日均线向上的两种趋势

...趋势时,短均线向下击穿60日均线,不容易判断。股票最常见的就是这两种趋势,实际应用一定要注意。以前记得书上说,把股票的低点连起来,高点连起来就可以判断趋势。 查看详情

java数据结构及算法实战系列003:程序性能的两种表示方式

...va数据结构及算法实战》系列的第3节,主要介绍程序性能的两种表示方式。评价一个程序好坏的指标非常多,比如易用性、稳定性、可维护性等等,但一个最为重要的评价指标是性能。性能是其他评价指标的基础。比如,在Web网... 查看详情