关键词:

一般都是两种方式:1、 通过防火墙封禁445。

2、 通过本地组策略中IP安全策略。

方式1:

注意:如果机器有特殊要求,不能开启防火墙,请跳过此方法!

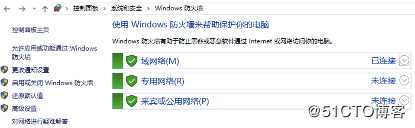

务必先开启防火墙,然后在“高级安全Windows防火墙”入站规则,添加阻止本地445端口的策略,其他系统自带的445端口策略可以忽略。类似截图:

Bat 关闭445端口:封禁其他端口只需要修改localport=138,139等。

@echo off

echo "state on firewall......"

sc config MpsSvc start=auto

netsh advfirewall set allprofiles state on

echo "start ICMP...."

netsh firewall set icmpsetting 8

echo "add port 445......"

netsh advfirewall firewall add rule name="close445tcp" protocol=TCP dir=in localport=445 action=block

netsh advfirewall firewall add rule name="close445udp" protocol=UDP dir=in localport=445 action=block

pauseBat 开启445端口:

@echo off

echo "state off firewall......"

netsh advfirewall set allprofiles state off

echo "delete port 445......"

netsh advfirewall firewall delete rule name="close445tcp"

netsh advfirewall firewall delete rule name="close445udp"

pause

方式二:

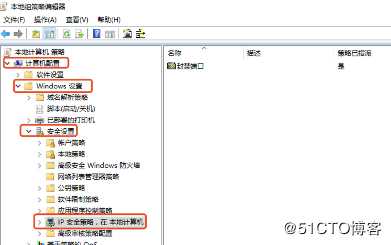

Win+R,输入:gpedit.msc,打开本地组策略,注意策略做好之后,务必设置“分配”。也可以将策略导出,提供给其他Windows机器

永恒之黑漏洞利用(代码片段)

CVE-2020-0796Microsoft服务器消息块3.1.1(SMBv3)协议处理某些请求的方式中存在一个远程执行代码漏洞。成功利用此漏洞的攻击者可以获得在目标服务器或客户端上执行代码的能力。受影响的系统版本适用于32位系统的Windows10版本1903W... 查看详情

永恒之黑(cve-2020-0796微软smbv3协议远程代码执行漏洞)(代码片段)

文章目录一、漏洞简介:二、影响版本:三、实验环境:四、漏洞复现1.下载CVE-2020-0796漏洞扫描工具,对网段进行扫描2.蓝屏复现3.远程执行复现一、漏洞简介:3月12日,微软更新安全通告针对WindowsSMBv3客... 查看详情

永恒之黑(cve-2020-0796微软smbv3协议远程代码执行漏洞)(代码片段)

文章目录一、漏洞简介:二、影响版本:三、实验环境:四、漏洞复现1.下载CVE-2020-0796漏洞扫描工具,对网段进行扫描2.蓝屏复现3.远程执行复现一、漏洞简介:3月12日,微软更新安全通告针对WindowsSMBv3客... 查看详情

终结“永恒之蓝”后,再战“永恒之黑”

...“抗击非典”,17年后的2020年“抗击新冠”。2017年的“永恒之蓝”,3年后的2020年“永恒之黑”。历史:2017年5月13日,在“胖哥技术堂”中发布了《截杀“WannaCrypt”,终结“永恒之蓝”》。三年后的今天再次为“永恒之黑”发... 查看详情

永恒之黑漏洞复现

准备一台安装了python的电脑(可以是虚拟机)随便一个受到影响的windows电脑(可以是虚拟机,因为会蓝屏)受影响的windows电脑,包括:Windows10Version1903for32-bitSystemsWindows10Version1903forARM64-basedSystemsWindows10Version1903forx64-basedSystemsWindows10Ve 查看详情

cve-2020-0796(代码片段)

CVE-2020-0796(永恒之黑)一.对应出现的版本永恒之黑的对象为采用Windows101903之后的所有终端节点,如Windows家用版、专业版、企业版、教育版,Windows101903(19H1)、Windows101909、WindowsServer19H1均为潜在攻击目标,Windows7不受影响... 查看详情

永恒之黑(cve-2020-0796微软smbv3协议远程代码执行漏洞)(代码片段)

...和攻击者广泛利用的漏洞,与WannaCry(2017年5月“永恒之蓝”)漏洞较为相似。目前漏洞细节已公开,请相关用户安装补丁进行防护。二、影响版本:该漏洞存在于Windows10版本1 查看详情

cve-2020-0796永恒之黑复现pocexp以及修复方案

描述:北京时间3月12日,针对最新披露的SMB远程代码执行漏洞(CVE-2020-0796),微软官方发布了针对Windows10/Server禁用SMBv3(SMB3.1.1版本)协议压缩的安全指南公告,旨在缓解该漏洞所造成的威胁。随即,腾讯安全网络资产风险监测... 查看详情

ms17-010(永恒之蓝)漏洞复现和分析(代码片段)

MS17-010(永恒之蓝)漏洞复现和分析一、漏洞简介1、永恒之蓝介绍:永恒之蓝是指2017年4月14日晚,黑客团体ShadowBrokers(影子经纪人)公布一大批网络攻击工具,其中包含“永恒之蓝”工具,“永恒之蓝”利... 查看详情

ms17-010永恒之蓝病毒复现

1 永恒之蓝漏洞复现(ms17-010)1.1 漏洞描述:Eternalblue通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只... 查看详情

ms17-010(永恒之蓝)漏洞分析与复现(代码片段)

文章目录一、漏洞简介1、永恒之蓝介绍:2、漏洞原理:3、影响版本:二、漏洞复现复现环境:复现过程:1、主机发现:2、使用MSF的永恒之蓝漏洞模块3、使用ms17-010扫描模块,对靶机进行扫描:4、使用... 查看详情

eternalblue永恒之蓝漏洞复现

EternalBlue漏洞复现1. 实训目的永恒之蓝(EternalBlue)是由美国国家安全局开发的漏洞利用程序,对应微软漏洞编号ms17-010。该漏洞利用工具由一个名为”影子经济人”(ShadowBrokers)的神秘黑客组织于2017年4月14日公... 查看详情

windowsos中关闭445port(代码片段)

445端口是什么?445端口是一个毁誉参半的端口,它和139端口一起是IPC$入侵的主要通道。有了它我们可以在局域网中轻松访问各种共享文件夹或共享打印机,但也正是因为有了它,黑客们才有了可乘之机,他们... 查看详情

永恒之蓝漏洞利用

漏洞介绍:永恒之蓝是在Windows的SMB服务处理SMBv1请求时发生的漏洞,这个漏洞导致攻击者在目标系统上可以执行任意代码。通过永恒之蓝漏洞会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不法分... 查看详情

永恒之蓝ms17-010漏洞利用(代码片段)

前言永恒之蓝(EternalBlue)爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机。甚至于2017年5月12日,不法分子通过改造“永恒之蓝”制作了wannacry勒... 查看详情

信息安全概述(代码片段)

永恒之蓝利用Windows系统的共享漏洞(445端口)受害机器的磁盘文件会被篡改为相应的后缀,图片、文档、视频、压缩包等各类文件都无法正常打开挖矿(WannerMine)会导致受害主机存在蓝屏和卡顿现象信息安全... 查看详情

比特币电脑勒索病毒预防步骤

...安全机构通报,这是不法分子利用NSA黑客武器库泄漏的“永恒之蓝”发起的病毒攻击事件。“永恒之蓝”会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软... 查看详情

centos7下使用firewall防火墙系统封禁允许ip和端口的访问端口转发ip转发方法(代码片段)

CENTOS7的防火墙系统默认已经从iptable改成了firewall,使用方法也有所不同,下面是详细介绍一、管理端口列出dmz级别的被允许的进入端口# firewall-cmd --zone=dmz --list-ports允许tcp端口8080至dmz级别# firewall-cmd --zone=dmz ... 查看详情