关键词:

CentOS 6.5安全加固及性能优化

我们可以通过调整系统参数来提高系统内存、CPU、内核资源的占用,通过禁用不必要的服务、端口,来提高系统的安全性,更好的发挥系统的可用性。通过自己对Linux了解,对系统调优做了如下小结。

说明:经常玩Linux系统的朋友多多少少也知道些系统参数优化和怎样增强系统安全性,系统默认的一些参数都是比较保守的,所以我们可以通过调整系统参数来提高系统内存、CPU、内核资源的占用,通过禁用不必要的服务、端口,来提高系统的安全性,更好的发挥系统的可用性。通过自己对Linux了解,对系统调优做了如下小结:

1、清空防火墙并设置规则

[[email protected]~]# iptables -F #清楚防火墙规则

[[email protected]~]# iptables -L #查看防火墙规则

[[email protected]~]# iptables -A INPUT -p tcp --dport 80 -j ACCEPT

[[email protected]~]# iptables -A INPUT -p tcp --dport 22 -j ACCEPT

[[email protected]~]# iptables -A INPUT -p tcp --dport 53 -j ACCEPT

[[email protected]~]# iptables -A INPUT -p udp --dport 53 -j ACCEPT

[[email protected]~]# iptables -A INPUT -p udp --dport 123 -j ACCEPT

[[email protected]~]# iptables -A INPUT -p icmp -j DROP

[[email protected]~]# iptables -P INPUT DROP

[[email protected]~]# /etc/init.d/iptables save

2、添加普通用户sudo权限

[[email protected]~]# useradd [用户]

[[email protected]~]# echo "123456" | passwd --stdin [用户] #设置密码

[[email protected]~]# vi /etc/sudoers #或visudo打开,添加user用户所有权限

root ALL=(ALL) ALL

[用户] ALL=(ALL) ALL

3、禁止root远程登录

[[email protected]~]# vi /etc/ssh/sshd_config

PermitRootLogin no

PermitEmptyPasswords no #禁止空密码登录

UseDNS no #关闭DNS查询

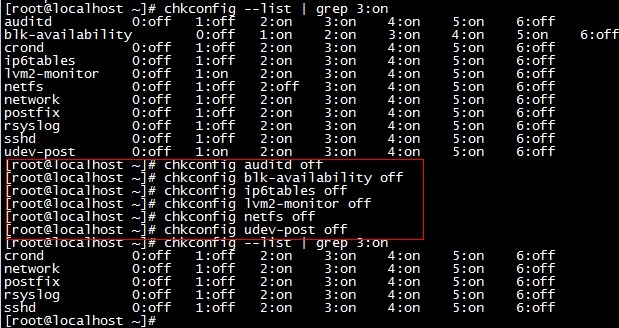

4、关闭不必要的服务

5、删除不必要的系统用户

[[email protected] ~]# awk -F ":" 'print $1' /etc/passwd

root

bin

daemon

adm

lp

sync

shutdown

halt

uucp

operator

games

gopher

ftp

nobody

vcsa

saslauth

postfix

sshd

qemu

dbus

rpc

radvd

haldaemon

ldap

ntp

[[email protected] ~]# userdel adm

[[email protected] ~]# userdel lp

[[email protected] ~]# userdel halt

[[email protected] ~]# userdel uucp

[[email protected] ~]# userdel operator

[[email protected] ~]# userdel games

6、关闭重启 Ctrl+Alt+delete

[[email protected] ~]# vi /etc/init/control-alt-delete.conf

#exec /sbin/shutdown -r now "Control-Alt-Deletepressed" #注释掉

7、调整文件描述符大小

[[email protected] ~]# echo '* - nofile 65535 ' > /etc/security/limits.conf

[[email protected] ~]# ulimit -n

65535

8、去除系统相关信息

[[email protected] ~]# echo "Welcome to Server" >/etc/issue

[[email protected] ~]# echo "Welcome to Server" >/etc/redhat-release

9、修改history 记录

[[email protected] ~]# vi /etc/profile #修改记录20个

HISTSIZE=20

10、内核参数优化

[[email protected] ~]# vi /etc/sysctl.conf #末尾添加如下参数

net.ipv4.tcp_syncookies = 1 #1是开启SYN Cookies,当出现SYN等待队列溢出时,启用Cookies来处,理,可防范少量SYN攻击,默认是0关闭

net.ipv4.tcp_tw_reuse = 1 #1是开启重用,允许讲TIME_AIT sockets重新用于新的TCP连接,默认是0关闭

net.ipv4.tcp_tw_recycle = 1 #TCP失败重传次数,默认是15,减少次数可释放内核资源

net.ipv4.ip_local_port_range = 4096 65000 #应用程序可使用的端口范围

net.ipv4.tcp_max_tw_buckets = 5000 #系统同时保持TIME_WAIT套接字的最大数量,如果超出这个数字,TIME_WATI套接字将立刻被清除并打印警告信息,默认180000

net.ipv4.tcp_max_syn_backlog = 4096 #进入SYN宝的最大请求队列,默认是1024

net.core.netdev_max_backlog = 10240 #允许送到队列的数据包最大设备队列,默认300

net.core.somaxconn = 2048 #listen挂起请求的最大数量,默认128

net.core.wmem_default = 8388608 #发送缓存区大小的缺省值

net.core.rmem_default = 8388608 #接受套接字缓冲区大小的缺省值(以字节为单位)

net.core.rmem_max = 16777216 #最大接收缓冲区大小的最大值

net.core.wmem_max = 16777216 #发送缓冲区大小的最大值

net.ipv4.tcp_synack_retries = 2 #SYN-ACK握手状态重试次数,默认5

net.ipv4.tcp_syn_retries = 2 #向外SYN握手重试次数,默认4

net.ipv4.tcp_tw_recycle = 1 #开启TCP连接中TIME_WAIT sockets的快速回收,默认是0关闭

net.ipv4.tcp_max_orphans = 3276800 #系统中最多有多少个TCP套接字不被关联到任何一个用户文件句柄上,如果超出这个数字,孤儿连接将立即复位并打印警告信息

net.ipv4.tcp_mem = 94500000 915000000 927000000

net.ipv4.tcp_mem[0]:低于此值,TCP没有内存压力;

net.ipv4.tcp_mem[1]:在此值下,进入内存压力阶段;

net.ipv4.tcp_mem[2]:高于此值,TCP拒绝分配socket。内存单位是页,可根据物理内存大小进行调整,如果内存足够大的话,可适当往上调。上述内存单位是页,而不是字节。

配置完毕之后重启系统即可生效

最实用的windows安全加固手册

0x00windows安全加固介绍安全加固是对信息系统中的主机系统(包括主机所运行的应用系统)与网络设备、安全设备的脆弱性进行分析并修补。另外,安全加固也包括了对主机系统的身份鉴别与认证、访问控制和审计跟踪策略的增强。... 查看详情

安全加固组件异常怎么处理

环境:腾讯云服务器腾讯云安全团队针对常见的网站入侵行为,提供专业的网站后门木马检测等安全功能,集合专业的机器学习模型,定期检测网站,及早发现木马并通知到您,为您的网站安全保驾护航。安全加固组件是腾讯云... 查看详情

elasticsearch安全加固

本加固文档适用于Elasticsearch。明确了Elasticsearch数据库安全配置方面的基本要求。一.下载安装操作目的避免下载过程中被人拦截破坏文件,甚至注入恶意代码。检查方法#lslib/|grep-P'elasticsearch-\\d\\.\\d\\.\\d\\.jar'加固方法... 查看详情

服务器安全加固

1、更新系统补丁 更新补丁是安全加固最重要的步骤。 2、禁用不需要的服务 以下服务必须禁用:Server、Workstation、PrintSpooler、RemoteRegistry、RoutingandRemoteAccess、TCP/IPNetBIOSHelper、ComputerBrowser 3、系统权限设置 由于... 查看详情

安全加固-nginx-tomcat

无人系统飞控指令安全加固与鉴别技术

文章目录前言一、引言二、无人系统的安全防御1.无人系统的组成2.飞控指令安全防御需求3.基于SM2的非证书标识公钥技术三、飞控指令的安全加固与鉴别1.飞控指令加固流程2.飞控指令鉴别流程总结前言本文采用基于SM2算法的非... 查看详情

1操作系统安全加固

1操作系统安全加固...vi1.1Linux安全加固...vi1.1.1对系统账号进行登录限制...vi1.1.2设置登录超时时间...vii1.1.3设置关键目录的权限...viii1.1.4设置关键文件的属性...ix1.1.5修改umask值...xi1.1.6记录用户登录信息...xii1.1.7记录系统安全事件...... 查看详情

windows基本的安全加固策略

...上对勾。二.密码策略加固控制面板->管理工具->本地安全策略->账户策略->密码策略。三.账户锁定策略加固控制面板->管理工具-> 查看详情

centos6.5/6.10操作系统openssh安全漏洞修复离线升级openssh详细步骤

Centos6.5/6.10操作系统OpeSSH高危漏洞修复、离线升级OpeSSH详细步骤,内外网通用教程,纯手打升级所需要的所有包下载地址:https://blog.csdn.net/qq_426260611.准备工作,准备好升级安装需要的包,清单如下telnet-0.17-47.el6.x86_64.rpmtelnet-serve... 查看详情

app安全加固

http://www.nagain.com/appscan/http://bbs.pediy.com/forumdisplay.php?f=166http://jaq.alibaba.comhttp://www.cocoachina.com/ios/20141118/10245.htmliOS平台个人网银APP的安全测试报告http://www.freebuf.com/articles/termi 查看详情

centos7安全加固脚本

脚本如下该脚本采取了多项安全加固措施,包括关闭不必要的服务和端口,禁用文件共享,设置密码复杂度,禁止root用户远程登录,设置超时自动注销等。同时还安装了常用的安全工具,并更新了系统。可以根据需要进行修改... 查看详情

重要!!elasticsearch安全加固指南

1、安全无小事此处省略1万字。。。。。。2、Elasticsearch安全演进历史6.3版本之前X-Pack需要单独安装。6.3(含)及之后版本X-Pack已集成到Elasticsearch。如果没有第三方加固,1.X——6.8之前版本,Elasticsearch都属于“裸... 查看详情

安全加固-centos7-apache

阿里巴巴移动安全应用加固能力养成记

...抵御黑客的攻击吗? 本报告将分享阿里巴巴集团安全部应用加固能力养成记,重点介绍Android加固对于端上的业务风险控制是如何做到自动化部署和分析,更快捷的感知安 查看详情

2数据库安全加固

2数据库安全加固...282.1修改root用户默认口令,删除空口令...302.2删除默认数据库和非必要数据库用户...312.3使用独立用户运行msyql322.4关于非root数据库用户的管理...332.5关于默认管理员用户名的管理...342.6用户目录权限限制...352.7... 查看详情

linux安全加固

优化一些Linux参数,可以提升安全。1、umask设置在文件/etc/csh.login中设置umask077或UMASK077在文件/etc/profile中设置umask077或UMASK077在文件/etc/csh.cshrc中设置umask077或UMASK077检查文件/etc/bashrc(或/etc/bash.bashrc)中设置umask077或UMASK0772、ssh登... 查看详情

安全加固

一.定期更改用户的密码.定义密码不能使用简单密码. 要求密码一定要由字母,数字和字符构成,密码长度一定要超过X位.定期更改用户的密码:需要更改密码的最大有效期.PASS_MAX_DAYS可以更改用户的模板/etc/login.defs .PASS_MAX_DAYS... 查看详情

centosgoogleauthenticator安装及配置

...同时需要再次验证动态密码才能登录成功。以下操作均在centos6.5环境下操作。首先:1、安装一些必要组件yum install -y git make gcc libtool pam-devel qrencode&nbs 查看详情